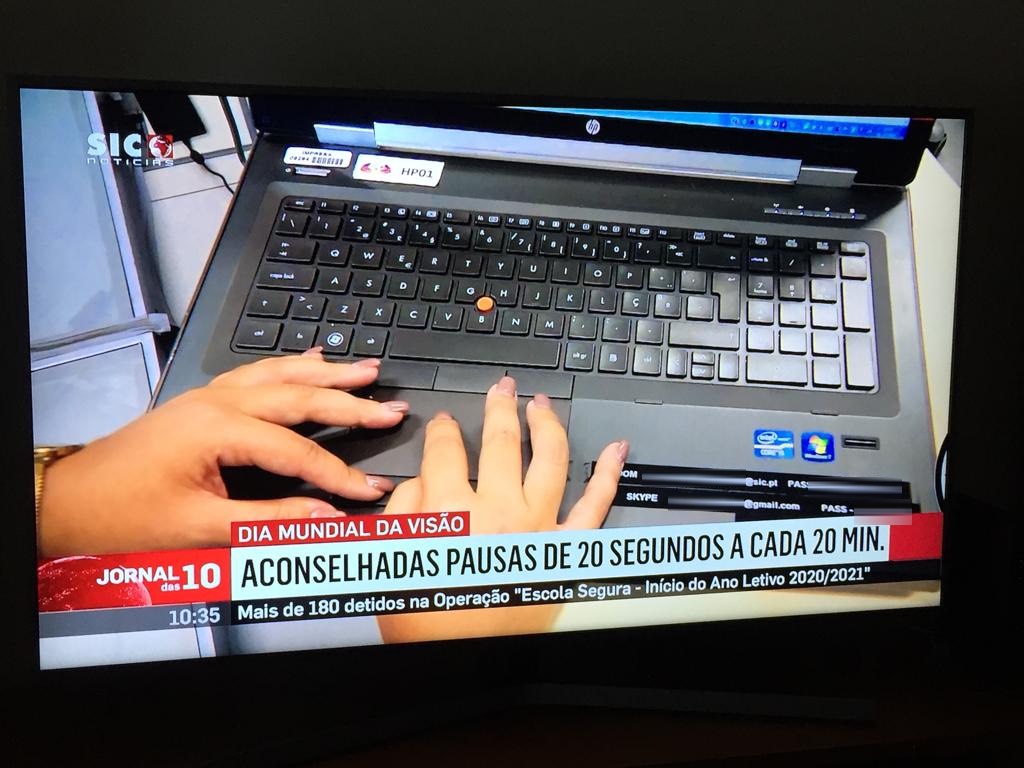

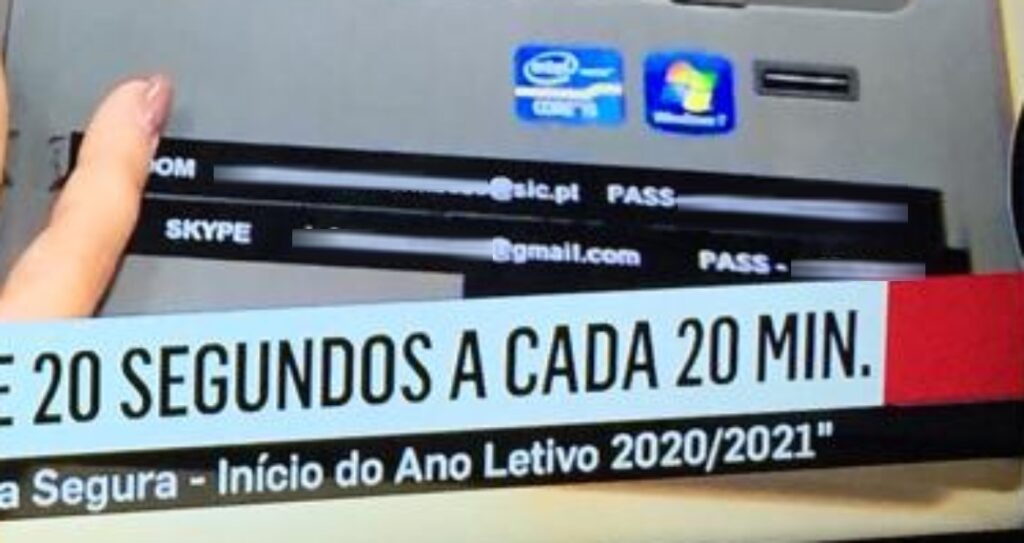

Uma reportagem da SIC Notícias, onde é mostrada a sua redação, desvenda, por breves instantes, credenciais de acesso a ferramentas digitais utilizadas pelo canal de televisão, como é o caso da conhecida solução de comunicação Skype. Esse ‘frame’, quando detetado por alguém que queira fazer o mal, pode ser suficiente para iniciar um ciberataque que vise a própria estação ou terceiros que interajam com ela por estes meios.

Esta é uma das muitas considerações de Paulo Silva, ethical hacker formado na Universidade do Minho e que se prepara para dar uma ação de formação em cibersegurança, em Barcelos, do ponto de vista do utilizador.

“Acreditamos que dotar os indivíduos de consciência para as questões relacionadas com a segurança, nomeadamente aquela associada à utilização de meios digitais e eletrónicos, não descurando no entanto a segurança física, contribuirá para organizações mais seguras, capazes de planear, executar e melhor servir a sua causa”, refere o formador, parceiro da consultora RITTMA, de Braga, que organiza a sessão.

A O MINHO, o especialista revela dados fornecidos pela Polícia Judiciária (PJ), através da Unidade Nacional de Combate ao Cibercrime e Criminalidade Tecnológica, que apontam a “fragilidade humana” como principal causa (89%) do sucesso de um ciberataque. “A novidade é mesmo termos agora um número concreto para apresentar”, explica Paulo Silva, considerando, no entanto, que para os profissionais da área não é novidade alguma estes ataques iniciarem por fragilidade humana.

Sem querer alongar-se sobre o assunto do ciberataque à Vodafone, até porque a própria empresa não adiantou ainda o que terá falhado, Paulo Silva afirma que “entre outras teorias, parece haver um consenso em torno da utilização das credenciais de um colaborador da operadora de telecomunicações”, à semelhança do que poderá ter acontecido com o Grupo Impresa, vítima de ciberataque no início do ano, e que ainda hoje não conseguiu restabelecer todo o arquivo online de importantes meios de comunicação, como a SIC ou o jornal Expresso.

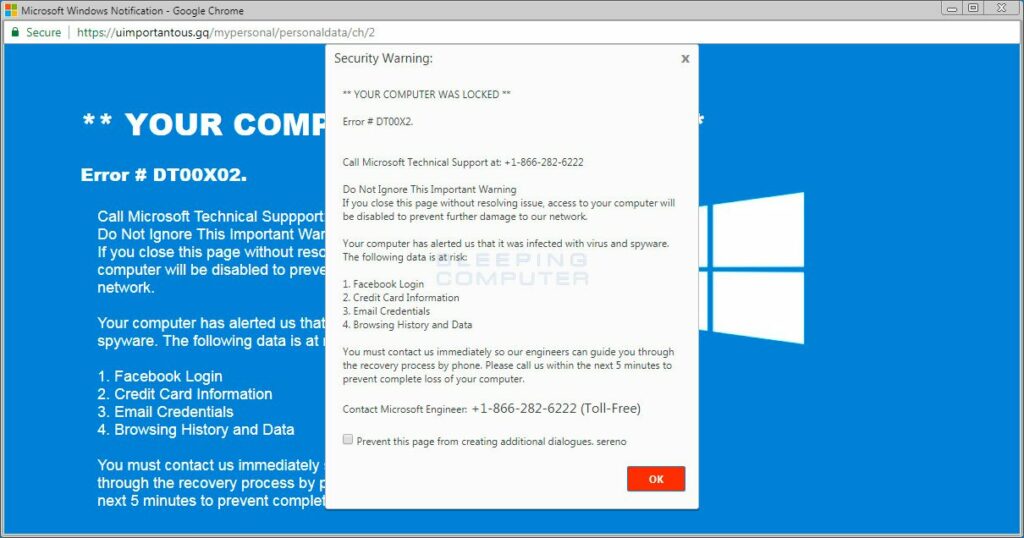

O ethical hacker – assim se define – explica que os ataques surgem cada vez em maior número, até porque é “barato” explorar como ponto de partida a fragilidade humana. Phishing, Smishing ou Vishing (email, SMS ou chamada telefónica) provam isso mesmo. “Alguém lhe liga, dizem que há um problema no Windows (esta burla é real e tem provocado várias queixas nas últimas semanas), pedem-lhe para fazer uma ligação remota para corrigir o problema e os menos atentos aceitam”, explica.

A partir desse momento, os nossos dispositivos passam a ficar nas mãos de alguém que não conhecemos e que os vão utilizar para meios ilícitos. Uma vez que vivemos em conectividade, e vamos possivelmente aceder à rede de trabalho com equipamentos próprios (como o telemóvel pessoal, que ligamos ao wi-fi da empresa), é preciso tomar consciência que estes equipamentos podem ser o veículo utilizado pelos ‘piratas’ para entrar e causar problemas à empresa.

“Há uma premissa: quem defende, tem de defender tudo, garantir que não há falha em sitio nenhum. Quem ataca, só precisa de encontrar uma falha. E em todos estes ataques só há uma coisa que é explorada: a condição humana, porque nós somos muito susceptíveis a baixar a guarda”, considera Paulo Silva.

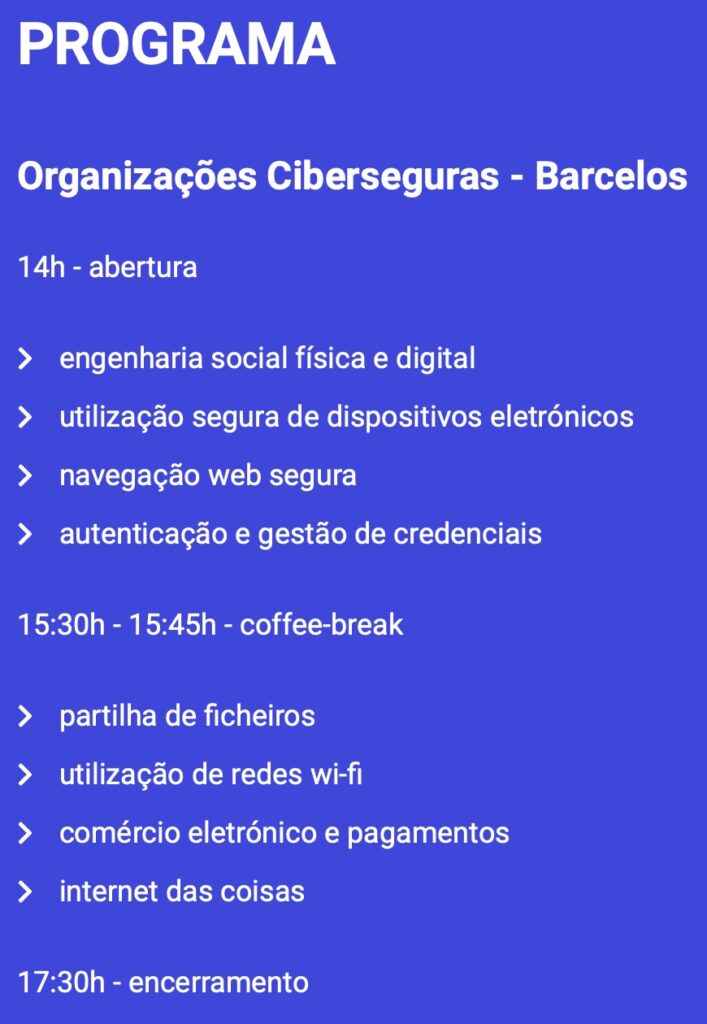

Um dos temas a abordar na sessão, marcada para dia 16 de março, na Santa Casa da Misericórdia de Barcelos, e dirigida a funcionários de IPSS, são “estes ataques de engenharia social no mundo digital”. E o que são ataques de engenharia social? :”Tocam à campainha, e você pergunta quem é? Respondem: sou eu! E abrimos a porta. Isto é do quotidiano”.

Outro exemplo: “Se vir alguém vestido com equipamento de um operador de telecomunicacoes no seu prédio, que peça o favor de deixar a porta encostada, diria que teríamos 80% de chance de alguém nos deixar a porta aberta. Isto é só explorar a fragilidade humana, porque somos simpáticos e a pessoa está a trabalhar e eu posso facilitar-lhe a tarefa”.

Paulo explica que as empresas na área de segurança fazem este tipo de testes, tanto a nível físico como virtual, e esse “é um dos tópicos que será abordado na formação. “A nossa abordagem é desmistificar que os ataques no digital são complicados, que são fragilidades no sistema. É verdade que os softwares têm falhas (são desenvolvidos por pessoas), mas queremos consciencializar os utilizadores de que muitas vezes somos nós o veículo de entrada porque baixamos a guarda tanto na nossa vida privada como no contexto da empresa”.

Uma vez ‘minado’, o nosso ‘smartphone’ pode ser uma porta de acesso aos ‘piratas’: “Podem usar o seu telefone como um ponto de entrada. Levam-no a instalar uma aplicação muito conveniente mas que faz mais do que aquilo que você pensa. Sempre que o telefone tem acesso à Internet a aplicação contacta o atacante enviando informações sobre o estado do seu telefone e este em resposta envia instruções à aplicação sobre o que deve fazer a seguir, como por exemplo contactar computadores e outros dispositivos que estão ligados na rede do escritório. Essa é uma forma possível para comprometer a segurança da empresa.”.

“Existem diversos equipamentos com falhas de segurança conhecidas, algumas até que permitem o acesso remoto, e que não são alvo de atualização pelos mais diversos motivos e isto é algo que também vamos abordar. O que os utilizadores comuns têm e podem fazer é garantir a atualização dos próprios sistemas, seja nos telemóveis ou no computador”, aconselha.

Paulo recorda que o tecido empresarial português é maioritariamente constituído por pequenas e médias empresas, e nem todas têm resposta informática. “É como o carro, há uns anos se fizéssemos uma viagem grande, tínhamos de verificar água e óleo e só depois é que íamos. Agora, esse checkup é mais ou menos automático, o carro diz que está tudo ok, e nós vamos. O computador também diz quando temos de fazer uma atualização de segurança e o risco da atualização não ser feita é muito grande, por isso devemos sempre atualizar.

O que é o ethical hacking?

Questionado por O MINHO, Paulo Silva explica o que faz: “Na parte do ethical hacking, procuramos falhas de segurança em sistema de software ou até hardware, identificamos, produzimos relatório e enviamos ao fabricante. Muitas vezes até o fabricante dizer ‘sim senhor, confirmo tratar-se de uma falha de segurança, acaba por passar muito tempo, noutras nem sequer recebemos resposta”.

Quando assim é, o risco das falhas identificadas serem usadas por pessoas mal-intencionadas aumenta: “Há muita gente a procurar falhas de segurança: uns de forma ética como descrevi e com o objetivo de tornar os sistemas mais seguros e outros apenas com o objetivo último de proveito próprio. Enquanto os consumidores e organizações não exigirem mais dos fabricantes ao nível de segurança, todos estamos em risco”.

O que esperar da sessão em Barcelos

A sessão de formação marcada para o auditório da Santa Casa da Misericórdia de Barcelos, no Campo da República, é patrocinada pelo Município de Barcelos e as inscrições estão abertas até 14 de março e limitadas à capacidade do auditório (informações por telefone 968 120 762 ou email [email protected]).

Na mesma serão avaliados os comportamentos que devemos ter quando estamos com os equipamentos. E quando não estamos, também. “Conhecemos os colegas de trabalho e confiamos neles, o que nos leva a deixar o computador ligado quando nos ausentamos da mesa, nem que seja por breves instantes. Mas será que é um ambiente estanque? Não haverá hipótese de um suposto técnico entrar, mas que na verdade não é um técnico? Eu já testei este cenário, entrar dentro de uma organização e procurar alguma estação que eu pudesse utilizar e isso aconteceu com sucesso”, confidencia.

A abordagem (da formação) será do quotidiano: “Não queremos tornar os utilizadores especialistas em cibersegurança, queremos sim dar recomendações, do mesmo género que dou ao meu pai, se pode carregar ou não num botão. Como é que nós, no dia-a-dia, nos devemos comportar, onde é que as ameaças à segurança aparecem, em que situações aparecem, onde somos obrigados a tomar decisões, a nível pessoal ou profissional, e como é que conseguimos ter um comportamento seguro nesse momento”.

Será, também, uma sessão marcada por ‘storytelling’, com exemplos e cenários do quotidiano, para que a questão da cibersegurança seja melhor entendida.

Quem é Paulo Silva?

Formado em Ciências da Computação pela Universidade do Minho, colabora com duas empresas e é parceiro da RITTMA na área de cibersegurança, software open source, e necessidades digitais das empresas no sector público.

Na empresa Char49, faz investigação em segurança informática, “security researcher”, procurando novas falhas de segurança em sistemas de software e realizando auditorias para avaliar o nível de segurança física e dos sistemas que as organizações que procuram os serviços desta empresa utilizam ou desenvolvem.